Nowy raport HP Wolf Security ujawnia rosnące zagrożenie związane z wykorzystaniem fałszywych testów CAPTCHA przez cyberprzestępców. Złośliwe ataki, polegające na oszukiwaniu użytkowników i nakłanianiu ich do interakcji z podejrzanymi wyzwaniami weryfikacyjnymi, stały się jednym z najczęściej stosowanych narzędzi hakerów. Eksperci ostrzegają, że tego rodzaju oszustwa prowadzą do infekcji urządzeń złośliwym oprogramowaniem, a także umożliwiają cyberprzestępcom przejęcie kontroli nad kamerami i mikrofonami ofiar.

Kilka tygodni temu pojawiły się doniesienia sugerujące, że CAPTCHA nie jest skuteczną metodą ochrony przed botami i może być wykorzystywana przez Google do zbierania oraz sprzedaży danych użytkowników. Teraz, w najnowszym raporcie HP Threat Insights, badacze HP Wolf Security ujawniają zupełnie nowy wymiar zagrożenia. Nie chodzi już tylko o nieefektywność CAPTCHA jako zabezpieczenia, ale o jej wykorzystanie przez cyberprzestępców do infekowania urządzeń złośliwym oprogramowaniem.

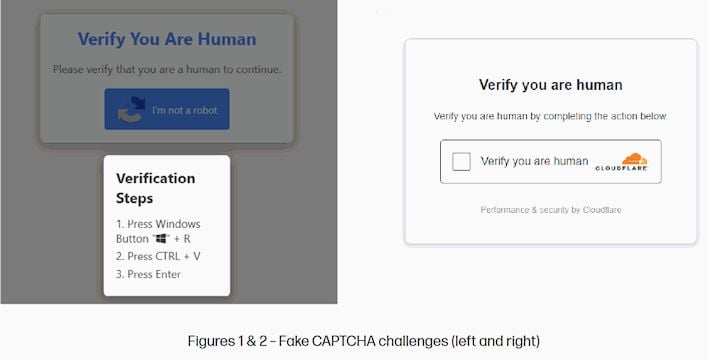

Raport, opublikowany w marcu 2025 roku, szczegółowo opisuje metody stosowane przez hakerów. Jedną z nich jest kampania pod nazwą „CAPTCHA Me If You Can”, w której użytkownicy są poddawani fałszywym wyzwaniom weryfikacyjnym. Po kliknięciu CAPTCHA system informuje, że nadal nie jest pewien, czy użytkownik jest człowiekiem, i kieruje go do kolejnych, bardziej skomplikowanych zadań weryfikacyjnych. W rzeczywistości każda interakcja zwiększa ekspozycję na złośliwe oprogramowanie.

Podczas tego procesu cyberprzestępcy czekają w gotowości, aby zainstalować złośliwe skrypty PowerShell. W efekcie ofiary nieświadomie uruchamiają trojana Lumma Stealer (RAT), który umożliwia atakującym przejęcie danych logowania, informacji bankowych oraz innych wrażliwych danych użytkownika.

Ataki na kamery i mikrofony użytkowników

Oprócz oszustw CAPTCHA, raport HP ujawnia także rosnącą liczbę ataków wymierzonych w kamery internetowe i mikrofony użytkowników końcowych. Po przejęciu kontroli nad urządzeniem hakerzy mogą nagrywać filmy, przechwytywać dźwięk i robić zdjęcia – wszystko to bez wiedzy ofiary.

Atakujący często wykorzystują phishing oraz socjotechnikę, nakłaniając użytkowników do aktywowania złośliwych makr w dokumentach Word i Excel. W ten sposób zdobywają nieuprawniony dostęp do urządzenia i jego zasobów. Dodatkowo hakerzy osadzają złośliwy kod JavaScript w plikach SVG, a także stosują skrypty w języku Python, aby zwiększyć skuteczność ataków.

Rosnąca skala zagrożeń i sposoby ochrony

Według raportu HP Wolf Security, fałszywe testy CAPTCHA stały się jednymi z najczęściej wykorzystywanych narzędzi przez cyberprzestępców w ostatnim kwartale 2024 roku. Coraz większa liczba użytkowników pada ofiarą tego rodzaju oszustw, ponieważ tradycyjne metody identyfikacji zagrożeń stają się mniej skuteczne.

Dr Ian Pratt, globalny szef ds. bezpieczeństwa w HP, ostrzega przed rosnącą kreatywnością hakerów: „Cyberprzestępcy stale ewoluują swoje metody, dlatego ważne jest, aby użytkownicy podejmowali dodatkowe środki ostrożności. Należy ograniczać powierzchnię ataku poprzez izolowanie ryzykownych działań – takich jak klikanie nieznanych linków czy aktywowanie makr w dokumentach. W ten sposób można uniknąć wielu zagrożeń, zanim jeszcze staną się one realnym problemem.”

Jak się chronić przed oszustwami CAPTCHA?

Eksperci HP zalecają kilka podstawowych środków ostrożności, które mogą pomóc uniknąć padnięcia ofiarą tych ataków:

-

Zawsze sprawdzaj adres URL – nie wchodź na strony, które wyglądają podejrzanie lub nieznajomo.

-

Unikaj klikania CAPTCHA na stronach, które nie są dobrze znane – jeśli wyzwanie wydaje się podejrzane, lepiej opuścić witrynę.

-

Nie aktywuj makr w plikach Word i Excel pochodzących z nieznanych źródeł.

-

Korzystaj z oprogramowania antywirusowego i firewalli, które mogą blokować podejrzane skrypty.

-

Regularnie aktualizuj oprogramowanie, aby zminimalizować ryzyko wykorzystania znanych luk bezpieczeństwa.

Spodobało Ci się? Podziel się ze znajomymi!

Pokaż / Dodaj komentarze do:

Captcha niegodne zaufania? Uważajcie na nowe zagrożenia