Hakerzy powiązani z Koreą Północną rozprzestrzeniają złośliwe oprogramowanie za pomocą technologii blockchain. Dzięki umieszczaniu złośliwego kodu w blockchainach udało im się zmienić tę technologię w narzędzie do przeprowadzania cyberataków, które są trudne do wykrycia i przerwania.

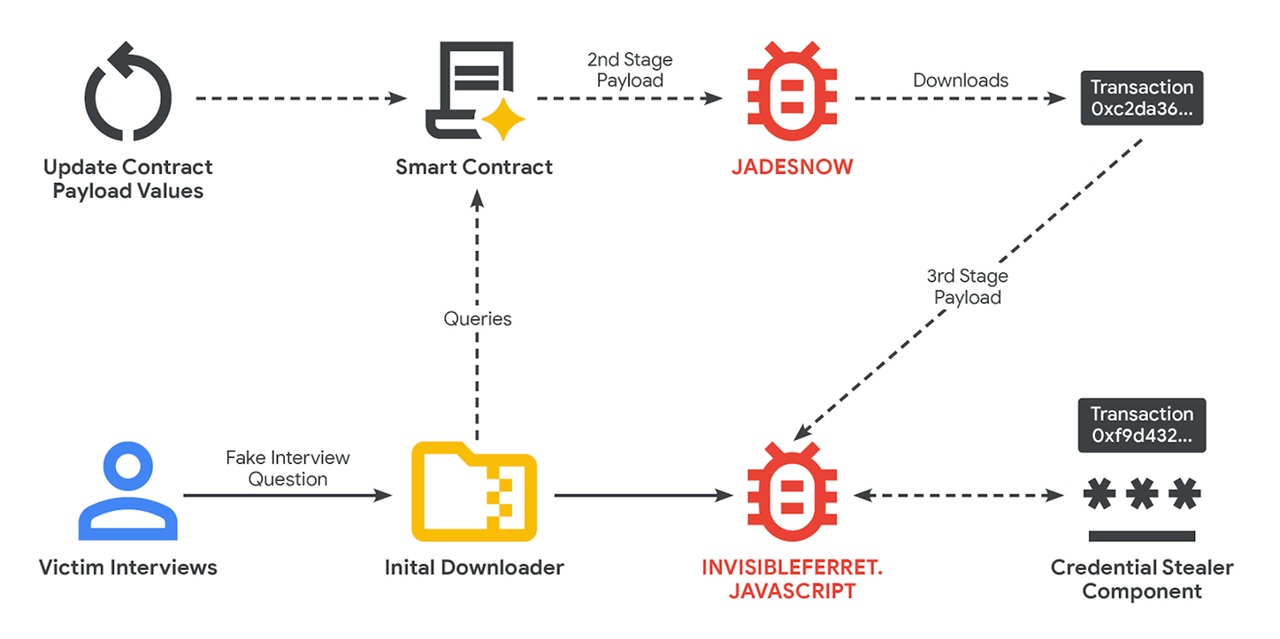

Metoda ta, nazwana przez Google „EtherHiding”, wykorzystuje inteligentne kontrakty blockchaina — systemy, które miały zapewniać przejrzystość. Hakerzy umieszczają złośliwy kod bezpośrednio w tych elementach. Ponieważ kontrakty są odporne na modyfikacje i dostępne publicznie, przechowywany w nich malware staje się trudny do usunięcia lub zablokowania.

Cyberprzestępcy wykorzystują blockchain do dystrybucji złośliwego oprogramowania

Koszt wrzucenia lub zmiany takiego kontraktu jest przy tym znikomy — zwykle do dwóch dolarów za transakcję — więc dla przestępców to tania i wygodna metoda dystrybucji. Dodatkowo, anonimowość i rozproszona natura sieci utrudniają przypisanie sprawców i zablokowanie źródła.

Badacze Google opisują też typowy schemat ataku. Napastnicy najpierw podszywają się pod rekruterów i proponując programistom testowe zadania.

Następnie udostępniają im zainfekowane pliki. Złośliwe oprogramowanie jest instalowane częściowo, a kolejne komponenty są ściągane z kontraktów na blockchainie.

Google wskazuje, że w wykorzystywanie tej techniki zaangażowane są zaawansowane grupy, w tym przynajmniej jedna powiązana z Koreą Północną (oznaczona jako UNC5342). Ta grupa używa narzędzia o nazwie JadeSnow.

Spodobało Ci się? Podziel się ze znajomymi!

Pokaż / Dodaj komentarze do:

Programiści w niebezpieczeństwie. Korea Północna ma na nich sposób