Złośliwe oprogramowanie typu ransomware zwykle działa według prostego schematu: blokuje dostęp do danych i żąda okupu za ich odzyskanie. Tym razem sytuacja wygląda inaczej. Badacze bezpieczeństwa odkryli nową kampanię, w której ofiary mogą stracić pliki bezpowrotnie nawet po zapłaceniu żądanej kwoty.

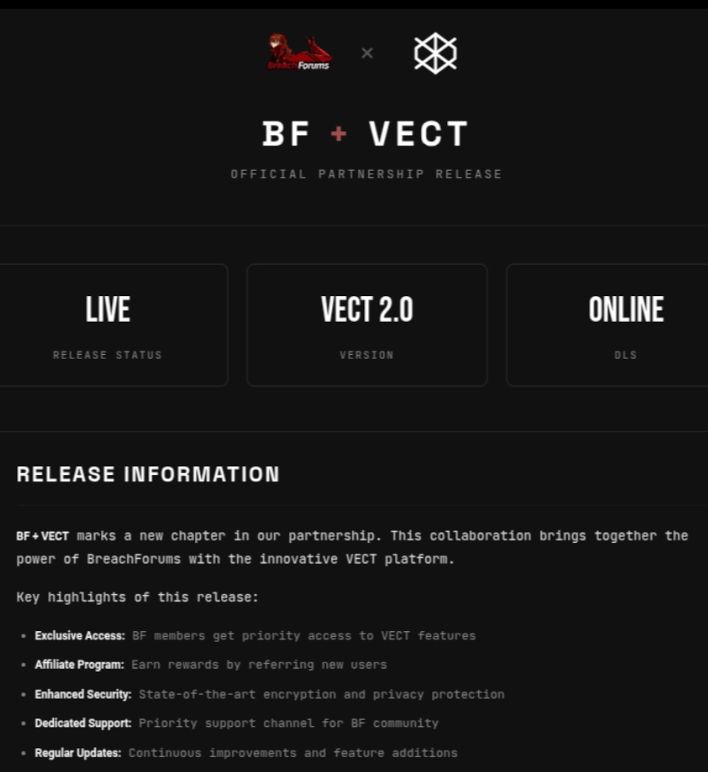

Analitycy firmy Check Point opisali zagrożenie o nazwie Vect 2.0, reklamowane jako usługa ransomware-as-a-service. Problem w tym, że malware zawiera poważne błędy konstrukcyjne i nie potrafi poprawnie realizować swojego podstawowego zadania. Zamiast skutecznie szyfrować dane, program uszkadza znaczną część plików. W praktyce działa więc bardziej jak tzw. wiper, czyli narzędzie służące do bezpowrotnego niszczenia informacji.

Problem w tym, że malware zawiera poważne błędy konstrukcyjne i nie potrafi poprawnie realizować swojego podstawowego zadania.

Krytyczny błąd w mechanizmie szyfrowania

Największy problem dotyczy sposobu przetwarzania większych plików. Dane przekraczające 128 KB są dzielone na cztery części, a każda z nich ma być szyfrowana osobno przy użyciu losowego klucza pomocniczego. Twórcy popełnili jednak podstawowy błąd, bo trzy pierwsze wartości potrzebne do odszyfrowania danych są usuwane, a w pliku zapisywana jest jedynie ostatnia. Efekt jest prosty: większość zawartości staje się nie do odzyskania. Dotyczy to dokumentów, arkuszy kalkulacyjnych, archiwów, baz danych, obrazów maszyn wirtualnych oraz innych krytycznych zasobów firmowych.

Atak na Windows, Linux i środowiska VMware

Vect 2.0 przygotowano w wersjach dla systemów Windows, Linux oraz ESXi, czyli popularnych środowisk wirtualizacyjnych VMware. Co istotne, ten sam błąd pojawia się we wszystkich odmianach, co sugeruje wspólny kod źródłowy.

Badacze wskazują również na inne niedoróbki, w tym spadek wydajności działania wraz z kolejnymi operacjami szyfrowania.

Nawet cyberprzestępcy mogą wypuścić bubel

Twórcy Vect mieli wcześniej ogłosić współpracę z grupą TeamPCP, kojarzoną z atakami na łańcuch dostaw. Program partnerski miał przyciągnąć kolejnych operatorów ransomware, lecz najwyraźniej nie poinformowano ich o wadach narzędzia.

Eksperci ostrzegają jednak przed lekceważeniem sprawy. Błąd może zostać usunięty w kolejnych wydaniach malware, a autorzy zapowiadają już nowe operacje wymierzone w usługi chmurowe.

Spodobało Ci się? Podziel się ze znajomymi!

Pokaż / Dodaj komentarze do:

Ransomware jest tak źle napisany, że niszczy pliki. Hakerzy nie potrafią kodować