Cyclops Blink to rosyjski botnet o budowie modułowej, który został zaktualizowany o możliwość atakowania routerów Asusa. Hakerzy chcą wykorzystać podatne urządzenia jako serwery dowodzenia i kontroli (C&C lub C2) w cyberwojnie. Za botnet odpowiadają twórcy ransomware NotPetya, który spowodował straty wyceniane na miliardy dolarów na całym świecie oraz BlackEnergy, które atakowało ukraińską infrastrukturę energetyczną.

Cyclops Blink to rosyjskie narzędzie, które jest powiązane z rządem. Szkodliwe oprogramowanie istnieje od 2019 roku, a stoi za nim znana grupa hakerów Sandworm. Grupa ta znana jest m.in. z wypuszczenia na świat ransomware NotPetya, które od czerwca 2017 r. spowodowało szkody na całym świecie warte miliardy dolarów, oraz szkodliwe oprogramowanie BlackEnergy odpowiedzialne za przerwy w dostawie prądu na Ukrainie w latach 2015-16. Badacze z Trend Micro zauważają, że Cyclops Blink próbuje zbudować jak największą sieć zainfekowanych urządzeń, ale nie skupia się na konkretnych cennych celach jak placówki rządowe.

Rosjanie zaczęli atakować popularne routery Asusua, które wejdą w skład botnetu Cyclops Blink. Hakerzy chcą wykorzystać podatne urządzenia jako serwery dowodzenia i kontroli (C&C lub C2) w cyberwojnie.

Cyclops Blink buduje stałe przyczółki dla cyberprzestęców, tworząc punkty zdalnego dostępu do zhakowanych sieci. Botnet ma budowę modułową i łatwo można do niego dodawać obsługę nowych urządzeń, tak jak routery Asusa, które są obecnie atakowane. "Należy zauważyć, że te ofiary nie wydają się być ewidentnie cennymi celami dla szpiegostwa gospodarczego, wojskowego lub politycznego. Na przykład niektóre z C&C są hostowane na urządzeniach WatchGuard używanych przez firmę prawniczą w Europie, czy przedsiębiorstwo produkujące sprzęt medyczny dla dentystów w Europie Południowej i hydraulika w Stanach Zjednoczonych… Cel tego botnetu jest nadal niejasny: czy jest przeznaczony do rozproszonych ataków typu „odmowa usługi” (DDoS), szpiegostwa lub proxy... Ale oczywiste jest, że Cyclops Blink to zaawansowany złośliwy program, który koncentruje się na trwałości i zdolności do przetrwania prób zaniku domeny i usunięcia infrastruktury”.

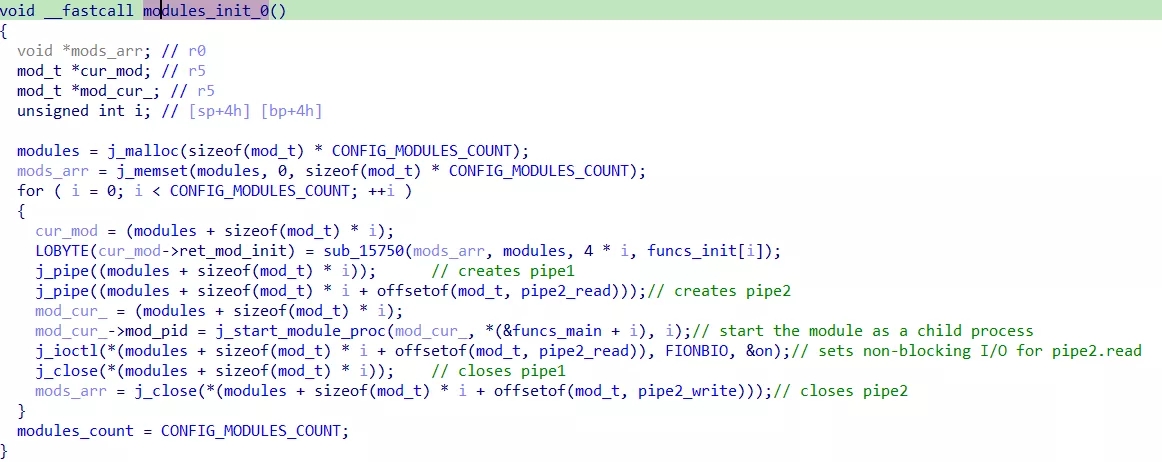

Cyclops Blink używa zakodowanych na stałe portów TCP do komunikacji z serwerami C&C. Dla każdego portu tworzy nową regułę w zaporze Netfilter, aby umożliwić komunikację wyjściową. Po nawiązaniu połączenia złośliwe oprogramowanie inicjalizuje bibliotekę OpenSSL, a jej główny komponent wykonuje zestaw zakodowanych na stałe modułów. Następnie złośliwe oprogramowanie przesyła do tych modułów dalsze parametry, które zwracają dane, szyfrowane następnie za pomocą funkcji OpenSSL przed wysłaniem ich z powrotem na serwer C2. Trend Micro uważa, że złośliwe oprogramowanie jest następcą VPNFilter z 2018 r. Zostało ono również zaprojektowane do infekowania routerów i urządzeń sieciowych w celu wyprowadzania danych i narażania ich na przyszłe wykorzystanie.

Nowy moduł Asusa ma na celu dostęp i podmianę pamięci flash routera. Botnet odczytuje 80 bajtów z pamięci flash, zapisuje je do głównego potoku komunikacyjnego, a następnie czeka na polecenie z danymi potrzebnymi do zastąpienia zawartości. Drugi moduł zbiera dane z zainfekowanego urządzenia i przesyła je na serwer C2. Trzeci moduł pobiera pliki z internetu za pomocą DNS over HTTPS (DoH).

Podatne na infekcję routery to:

- GT-AC5300

- GT-AC2900

- RT-AC5300

- RT-AC88U

- RT-AC3100

- RT-AC86U

- RT-AC68U

- AC68R

- AC68W

- AC68P

- RT-AC66U_B1

- RT-AC3200

- RT-AC2900

- RT-AC1900P

- RT-AC1900P

- RT-AC87U (EOL)

- RT-AC66U (EOL)

- RT-AC56U (EOL)

Nie ma w chwili obecnej żadnej możliwości zablokowania infekcji, ponieważ Asus nie wydał aktualizacji oprogramowania. Producent zaleca jedynie wykonanie kopii ustawień, reset urządzenia do ustawień fabrycznych i przywrócenie ustawień. Dodatkowe czynności do wykonania to zmiana hasła i wyłączenie zdalnego zarządzania.

Spodobało Ci się? Podziel się ze znajomymi!

Pokaż / Dodaj komentarze do:

Rosyjski botnet Cyclops Blink atakuje routery Asusa i powiększa armię urządzeń. Zabezpiecz...