WPS – Wi-Fi Protected Setup to największy wróg nowoczesnych routerów

Dochodzimy w końcu do momentu, może nie tyle przełomowego, co na pewno bardzo dziwnego. WPA2 bowiem wprowadził nowy system szyfrowania, którego nie dało się tak po prostu kiedyś złamać, ale wraz z nadejściem WPS, wszystkie zalety tego standardu zostały wyrzucone do śmietnika. Dlaczego zapytacie? Otóż dlatego, że WPS jest najbardziej dziurawym systemem od czasów wprowadzenia standardu WEP (pisałem o nim w pierwszej części artykułu). Nie zagłębiając się znacznie w technikalia, napiszę tylko, że za pomocą dobrze znanych narzędzi, włamywacz jest w stanie przechwycić hasło Wi-Fi, używając do tego celu metody brute force podczas odgadywania samego PIN-u dla WPS, który jest ośmiocyfrowym ciągiem. To, jak słabe jest 8-znakowe hasło składające się wyłącznie z cyfr, opisywałem już wcześniej.

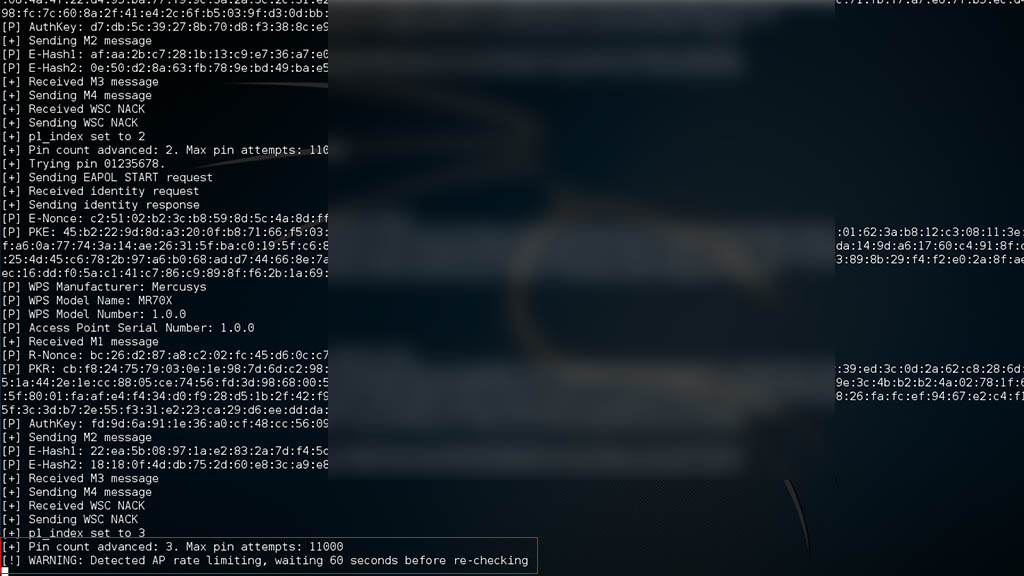

W nieco gorszej jakości routerach, szczególnie tych starszych, włamywacz mógł „próbować” dowolną ilość kombinacji, wysyłając zapytanie do routera. Jeśli wysyłany PIN był niewłaściwy, router odsyłał informację, że nie wyśle hasła Wi-Fi. Problem tylko polegał na tym, że wysyłać taki PIN potencjalny włamywacz mógł dowolną ilość razy, aż w końcu doszedł do momentu, w którym PIN ten był poprawny. Hasło Wi-Fi jest w takich sytuacjach kompletnie pomijane, bo router sam go podaje włamywaczowi. Całość ataku trwa dosłownie od kilku minut do kilku godzin. Reaver, bo tak nazywa się to narzędzie, potrafi jednak coś lepszego i wcale nie trzeba czekać kilku godzin, by przechwycić dowolne hasło Wi-Fi, choćby nie wiem jak bardzo skomplikowane. Takie rzeczy nie dzieją się tylko na routerach, bo - i jakież to jest nieprawdopodobne, nawet telewizory korzystają z tego systemu. Tu przestrzegam w szczególności użytkowników telewizorów Samsung z generacji 6000, które nigdy nie aktualizowały systemu – nie napiszę dlaczego, ponownie ze względów bezpieczeństwa, ale jeśli posiadasz takowy w domu – natychmiast wyłącz WPS.

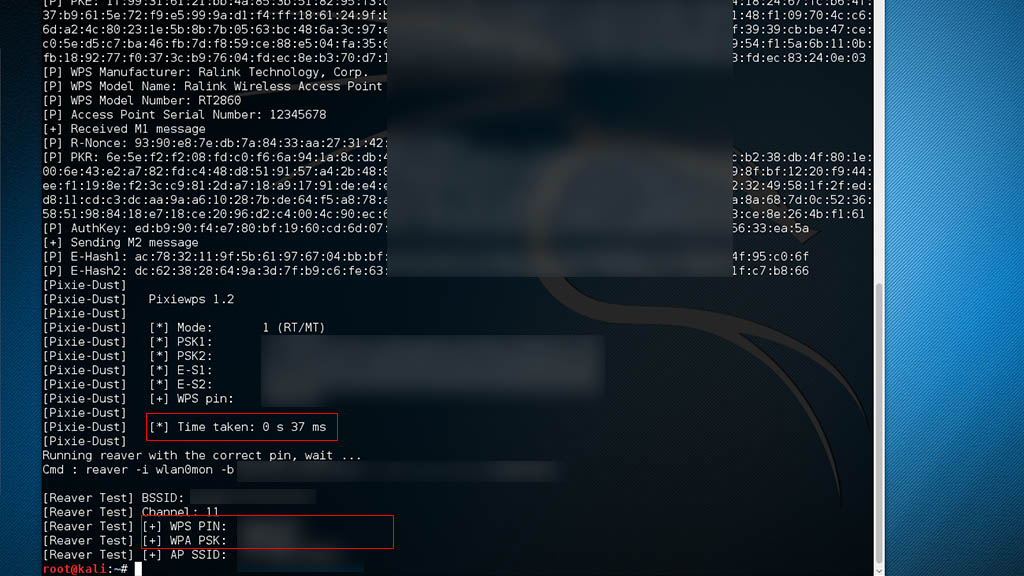

PixieWPS - strzeż się podatnych routerów, bo hasło można odgadnąć w mniej niż sekundę

Kilka lat temu powstało narzędzie bazujące na Reaver, czyli PixieWPS. Jego twórcy znaleźli wiele luk w chipsetach Ralink, Broadcom, Celeno, MediaTek oraz Realtek, a ilość podatnych modeli routerów na świecie przekraczała najśmielsze oczekiwania. Cztery pierwsze w ogóle nie tworzyły ciągu znaków szyfrujących, a więc jedna część PINu (cztery cyfry z ośmiu) była dostępna od ręki. Realtek natomiast do generowania PINu używał.. algorytmu składającego się z aktualnej daty urządzenia, licząc od 1970 roku. Cóż.. nie trzeba chyba mówić jak bardzo zepsuło to reputację wielu producentów routerów na świecie. Taki atak, omijając zabezpieczenia WPA2, jest niesłychanie prosty do przeprowadzenia – co widać na powyższym obrazku. Hasło zostało odgadnięte w mniej niż sekundę, a zwykłymi metodami, przy tak skomplikowanym haśle, odszyfrowanie go potrwałoby kilkaset lat.

WPS na szczęście przeszedł radykalne zmiany i nowe routery są na taki atak coraz mniej podatne. Testowane przeze mnie Mercusys MR70X oraz TP-Link AX10 blokują dostęp do WPS po trzech nieudanych próbach weryfikacyjnych. Co to oznacza? To, że zablokowany w ten sposób WPS można odblokować jedynie ręcznie, naciskając fizyczny przycisk na routerze lub w przeglądarce, wchodząc na stronę konfiguracji routera. Słabszej jakości, starsze routery można zmusić do samoistnego resetu poprzez tworzenie tysięcy stacji do autoryzacji, a te po takim zabiegu z reguły z powrotem włączają WPS - cóż rzec.. i takie ataki niestety istnieją. Nie trzeba chyba wspominać, że oba wcześniej opisywane urządzenia również nie są podatne na atak PixieWPS. Starsze – wyprodukowane na przełomie lat 2013-2016 routery, mogą być na taki atak jak najbardziej podatne. Jeśli wiesz, że aktualnie posiadasz w swoim domu takowe urządzenie – Natychmiast wyłącz WPS. Jeśli natomiast wiesz, że posiadasz zaktualizowany router, nowej generacji – Natychmiast wyłącz WPS. Tutaj nie ma żadnej taryfy ulgowej, bo WPS jest najsłabszym ogniwem w routerach.

Spodobało Ci się? Podziel się ze znajomymi!

Pokaż / Dodaj komentarze do:

Bezpieczne Wi-Fi – dlaczego warto postawić na dobry router?